俹倰倧倶倷僒乕僶乕俽倯倳倝倓偺愝掕曽朄

丂僾儘僉僔乕偼丄戙棟偺堄枴偱丄倵倕倐懳徾偺僾儘僉僔乕僒乕僶乕偼

- 傾僋僙僗偟偨儂乕儉儁乕僕傪僉儍僢僔儏偡傞偙偲偵傛傞抂枛偺崅懍壔偲僀儞僞乕僱僢僩晧壸偺寉尭

摿偵掅懍側傾僋僙僗夞慄偵偼桳岠丅

- 抂枛偐傜捈愙僀儞僞乕僱僢僩偵傾僋僙僗偝偣側偄偙偲偵傛傞僙僉儏儕僥傿偺妋曐偲僐儞僥儞僣偺惂尷

側偳偺偨傔偵愝抲偡傞傕偺偱丄俴倝値倳倶偱偼倱倯倳倝倓偑桳柤偱偁傞丅

丂倱倯倳倝倓偺婡擻偼丄師偺捠傝偱偁傞丅

- 俫俿俿俹丄俥俿俹丄俧俷俹俫俤俼丄倂俙俬俽丄俽俽俴偺拞宲

- 崅懍側僉儍僢僔儏傾儖僑儕僘儉

- 俬俠俹偵傛傞倱倯倳倝倓娫偺僉儍僢僔儏忣曬岎姺

- 俫俿俿俹傾僋僙儔儗乕僞

- 摟夁僾儘僉僔

丂偙傟傜婡擻傪幚尰偡傞偨傔偺僱僢僩儚乕僋峔惉偼丄埲壓偺俀曽朄偵戝暿偝傟傞丅

丂丂

丂丂 丂傑偨丄俹倰倧倶倷僒乕僶乕偼丄憓擖宍懺偲偟偰俀曽幃偁傝丄抂枛偐傜尒偨埵抲偯偗偑堎側傞丅

丂傑偨丄俹倰倧倶倷僒乕僶乕偼丄憓擖宍懺偲偟偰俀曽幃偁傝丄抂枛偐傜尒偨埵抲偯偗偑堎側傞丅

仜堦斒揑側宍懺

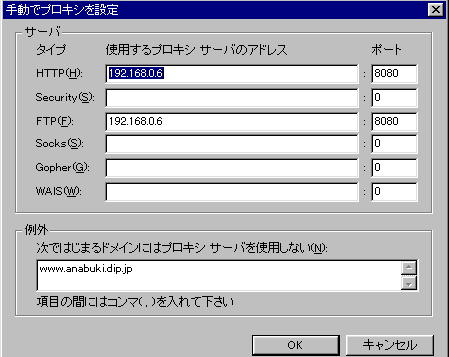

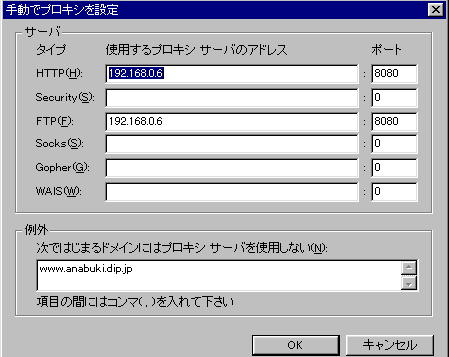

丂俹倰倧倶倷傪棙梡偡傞偺偵僽儔僂僓懁偱巜掕偑昁梫側曽朄偱丄僽儔僂僓偺婡擻偵偁傞俹倰倧倶倷僒乕僶乕傪愝掕偡傞丅

僱僢僩儚乕僋偺宍懺偼丄俀宍懺偺偄偢傟偱傕椙偄丅

丂俽倯倳倝倓偺愝掕曽朄偼丄/etc/squid/squid.conf 僼傽僀儖偱

丒俫俿俿俹丵俹倧倰倲偺愝掕

丂僽儔僂僓偺俹倰倧倶倷僒乕僶乕偱巜掕偡傞億乕僩斣崋偺愝掕丅僨僼僅儖僩偱偼俁侾俀俉斣偵側偭偰偄傞丅俉侽俉侽偑傛偔巊傢傟偰偄傞偺偱丄曄峏偡傞応崌偼丄僐儊儞僩巜掕偺 # 傪嶍彍偡傞偲嫟偵埲壓偺傛偆偵曄峏偡傞丅

丂http_port 8080

丒俬俠俹丵俹俷俼俿偺愝掕

丂俬俠俹偼僾儘僉僔乕摨巑偱僉儍僢僔儏傪岎姺偡傞偨傔偺倀俢俹儀乕僗偺僾儘僩僐儖偱偁傞丅忋埵偲偐壓埵偵僾儘僉僔乕偑懚嵼偟偰孁巋偟偺峔惉偲偡傞応崌偵巊梡偡傞丅僨僼僅儖僩偼俁侾俁侽偱偁傞丅巊梡偟側偄応崌偼丄埲壓偺傛偆偵僐儊儞僩巜掕傪偼偢偡偲偲傕偵億乕僩斣崋傪侽偲偡傞丅

icp_prot 0

丒傾僋僙僗惂尷

丂俹倰倧倶倷傪棙梡偡傞儐乕僓乕傪尷掕偟偨偄応崌偵愝掕偡傞丅埲壓偺椺偼 192.168.0.0/24 偐傜偺傾僋僙僗偺傒傪嫋壜偡傞愝掕偱偁傞丅

丂傑偢丄 acl all src 峴偺嬤偔偵 localsubnet乮柤慜偼壗偱傕椙偄乯 傪掕媊偡傞丅

acl localsubnet src 192.168.0.0/24

acl all src 0.0.0.0/0.0.0.0

丂師偵僨僼僅儖僩偱偼 localhost 偺傒偺嫋壜偲側偭偰偄傞傾僋僙僗惂尷偵 localsubnet 傪嫋壜偡傞掕媊傪捛壛偡傞丅

http_access allow localhost

http_access allow localsubnet

http_access dent all

丒僉儍僢僔儏儊儌儕乕偺僒僀僘曄峏

丂僨僼僅儖僩偼俉俵偱偁傞丅偙傟偱傛偄応崌偼壗傕偟側偔偰椙偄偑丄儊儌儕乕偵梋桾偑偁傞応崌偼丄俀侽俵掱搙妱傝摉偰偰偍偔偺偑儀僞乕偺傛偆偱偁傞丅

cache_mem 24M

丒僨傿僗僋僉儍僢僔儏僒僀僘偺曄峏

丂僨僼僅儖僩偼侾侽侽俵偱偁傞丅戝偒偡偓傞偺傕栤戣偐傕抦傟側偄偑丄侾侽侽俵偱偼彮側偄丅/var/spool/squid 偵僉儍僢僔儏偑嶌惉偝傟傞偨傔丄/var 偑懚嵼偡傞僷乕僥傿僔儑儞偺忬嫷偲憡択偟側偑傜悢侾侽侽俵掱搙偵憹傗偟偰偍偔偺偑椙偄傛偆偱偁傞丅

cache_dir /var/spool/squid 300 16 256

丒忋埵偵倱倯倳倝倓偑懚嵼偟偰偍傝丄偦傟傪巊傢側偄偲奜晹偵弌傜傟側偄帪偺愝掕

丂僱僢僩儚乕僋偺僙僉儏儕僥傿妋曐側偳偺棟桼偱偡偱偵倱倯倳倝倓偑僱僢僩儚乕僋撪偵懚嵼偟偰偍傝丄偦傟傪巊傢側偄偲奜晹偵弌傜傟側偄峔惉偲側偭偰偍傝丄偦偺撪晹偵倱倯倳倝倓傪愝抲偟側偗傟偽側傜側偄応崌偼丄埲壓偺巜掕偵傛傝丄昁偢忋埵偺倱倯倳倝倓傪宱桼偡傞偙偲偲側傞丅

丂忋埵偺倱倯倳倝倓偑 192.168.2.1 偱億乕僩偑俉侽俉侽偺応崌偺椺

cache_peer 192.168.2.1 parent 3128丂3130

never_direct allow all

丒桳奞僐儞僥儞僣偺僽儘僢僋

丂埲壓偵帵偡儕僗僩偺傛偆偵丆傾僋僙僗惂屼偡傞URL偺儕僗僩傪惓婯昞尰偱婰擖偟偨僥僉僗僩僼傽僀儖嶌惉偡傞丅

/etc/squid/blacklist.txt

******************************

^http://www.yahoo.co.jp/

^http://www.goo.co.jp/

丂忋婰偺椺偱偼丆/etc/squid偺僨傿儗僋僩儕偺拞偵乽blacklist.txt乿偲偟偰丆乽Yahoo!JAPAN乿偲乽goo乿偵懳偟偰傾僋僙僗惂屼偟偨応崌偱偁傞丅

丂傑偨丄僽儘僢僋偡傞僷僗柤儕僗僩僼傽僀儖乮URL偐傜儂僗僩柤傪彍偄偨晹暘乯偺嶌惉偡傞丅

丂埲壓偵帵偡儕僗僩偺傛偆偵丆傾僋僙僗惂屼偡傞僷僗偺儕僗僩傪惓婯昞尰偱婰擖偟偨僥僉僗僩僼傽僀儖嶌惉偡傞丅

/etc/squid/blackpath.txt

****************************

xxx

adult

sex

忋婰偺椺偱偼丆/etc/squid偺僨傿儗僋僩儕偺拞偵乽blackpath.txt乿偲偟偰丆乽xxx乿丆乽adult乿丆乽sex乿偺暥帤楍偑URL偵娷傑傟傞応崌偵懳偟偰傾僋僙僗惂屼偡傞椺偱偁傞丅

仸惓婯昞尰

丂惓婯昞尰偑丆乽丱乿偱巒傑偭偰偄傟偽慜曽堦抳乮暥帤楍偺愭摢晹暘偑堦抳乯丆乽亹乿偱廔傢偭偰偄傟偽屻曽堦抳乮暥帤楍偺嵟屻偺晹暘偑堦抳乯丆乽丱乿偲乽亹乿偱暥帤楍偑偼偝傑傟偰偄傟偽姰慡堦抳傪堄枴偡傞丅

丂

師偵 /etc/squid/squid.conf 偵埲壓偺廋惓傪峴偆丅

#Examples:

#acl myexample dst_as 1241

#acl password proxy_auth REQUIRED

#

#Defaults:

acl all src 0.0.0.0/0.0.0.0

acl manager proto cache_object

acl localhost src 127.0.0.1/255.255.255.255

acl SSL_ports port 443 563

acl Safe_ports port 80 21 443 563 70 210 1025-65535

acl CONNECT method CONNECT

acl localsubnet src 192.168.0.0/255.255.255.0

acl blacklist url_regex 乬/etc/squid/blacklist.txt乭

acl blackpath urlpath_regex 乬/etc/squid/blackpath.txt乭

#

# INSERT YOUR OWN RULE(S) HERE TO ALLOW ACCESS FROM YOUR CLIENTS

#

http_access deny blacklist

http_access deny blackpath

http_access allow localhost

http_access allow localsubnet

http_access deny all

丒抂枛偺俬俹傾僪儗僗傪傾僋僙僗愭倂倕倐僒乕僶乕偵抦傜傟偨偔側偄応崌偺愝掕

forwarded_for off

丂埲忋偱愝掕偼廔椆偱偁傞丅倱倯倳倝倓傪嵞婲摦偡傟偽摦偔偼偢偱偁傞丅嵞婲摦偼師偺捠傝偱偁傞丅

#/etc/rc.d/init.d/squid restart

仜摟夁僾儘僉僔乕

丂忋婰偺曽朄偱偼丄慡抂枛偺僽儔僂僓偵僾儘僉僔乕偺愝掕偑昁梫偲側傝斚嶨偱偁傞丅抂枛偺愝掕偼偦偺傑傑偱僾儘僉僔乕傪嫮惂揑偵憓擖偝偣傞曽朄偑偁傝丄摟夁僾儘僉僔乕偲屇偽傟偰偄傞丅偙偺応崌偺僱僢僩儚乕僋峔惉偼丄塃懁偺孁巋偟僞僀僾偵尷掕偝傟傞丅傑偨丄倖倲倫偼嫮惂揑偵僾儘僉僔乕宱桼偲弌棃側偄偨傔丄忋婰偺僽儔僂僓偺愝掕偑昁梫偱偁傞丅

丂愝掕偡傞曽朄偼丄僎乕僩僂僃僀儅僔儞偵倱倯倳倝倓傪僀儞僗僩乕儖昁梫偑偁傝 ipchains 傪婲摦偟偰80 億乕僩傊偺傾僋僙僗傪慡偰倫倰倧倶倷偺倛倲倲倫億乕僩偵曄姺偡傞丅屻偼丄忋婰偺堦斒揑側僾儘僉僔乕愝掕偵壛偊偰埲壓偺愝掕傪峴偊偽俷俲偱偁傞丅

丒倝倫們倛倎倝値倱偺愝掕

丂俉侽斣億乕僩傊偺傾僋僙僗傪倱倯倳倝倓偺懸偪庴偗億乕僩乮偙偙偱偼僨僼僅儖僩偺俁侾俀俉斣乯偵曄姺偡傞偨傔丄埲壓偺愝掕傪峴偆丅

/sbin/ipcahains -F

丂/sbin/ipchains -A input -p tcp -s 0/0 -d 127.0.0.1/32 www -j ACCEPT

/sbin/ipchains -A input -p tcp -s 0/0 -d 192.168.0.0/24 www -j ACCEPT

/sbin/ipchains -A input -p tcp -s 192.168.0.0/24 -d 0/0 www -j REDIRECT 3128

丂偙偺愝掕偼丄婲摦偺搙偵峴偆昁梫偑偁傞偨傔丄 /etc/rc.d/rc.local 偺嵟屻偵捛婰偡傞側傝丄暿僼傽僀儖偵婰弎偟偰丄/etc/rc.d/rc.local 偐傜婲摦偡傞傛偆側愝掕偑昁梫偱偁傞丅

丒倱倯倳倝倓偺愝掕

丂堦斒揑側愝掕偵壛偊偰埲壓傪捛壛偡傞丅

httpd_accel_host virtual

httpd_accel_port 80

httpd_accel_with_proxy on

httpd_accel_uses_host_header on

偙傟偱倱倯倳倝倓傪儕僗僞乕僩偡傟偽摟夁僾儘僉僔乕偲偟偰摦嶌偡傞丅抂枛傪愙懕偟偰倵倕倐偑傾僋僙僗偱偒傟偽俷俲偱偁傞丅擮偺偨傔偵 /var/log/squid/access.log 偱妋擣偡傟偽杮摉偵倱倯倳倝倓傪巊偭偰偄傞偐偳偆偐偑暘偐傞丅

仜倂俤俛傾僋僙儔儗乕僞乕乮俼倕倴倕倰倱倕丂俹倰倧倶倷乯

丂倂倕倐傾僋僙儔儗乕僞乕偼丄僌儘乕僶儖偐傜偺儂乕儉儁乕僕傾僋僙僗傪拞宲偟丄俠俙俽俫俤偱崅懍壔偡傞暔偱偁傞丅

丂愝掕曽朄偼丄傑偢忋偱巜掕偟偨丄傾僋僙僗嫋壜傪僾儔僀儀乕僩傾僪儗僗偵尷掕偡傞偺偱偼側偔慡偰偵嫋壜偡傞丅

丂師偵丄

http_port 80

httpd_accel_host localhost(撪晹偺倂倕倐僒乕僶乕傾僪儗僗)

httpd_accel_port 80

偲偟偰嵞婲摦偡傞丅偙傟偱偙偺俽俻倀俬俢偵奜晹偐傜億乕僩斣崋俉侽偱傾僋僙僗偡傞偲巜掕偟偨撪晹偺倂倕倐僒乕僶乕偵揮憲偝傟傞丅

丂傑偨丄捠忢偺俹倰倧倶倷偲偟偰傕巊梡偟偨偄応崌偼丄

httpd_accel_with_proxy on

偲偡傞丅偙傟偱撪晹偐傜億乕僩斣崋俉侽偱傾僋僙僗偡傞偲俹倰倧倶倷偑婡擻偡傞丅

丂偨偩偟丄偙偺嫟梡愝掕傪偍偙側偆偲丄奜晹偐傜偺傾僋僙僗偵傕俹倰倧倶倷僒乕僶乕偲偟偰婡擻偟偰偟傑偆偨傔丄晄惓傾僋僙僗偺摜傒戜偲側偭偰偟傑偆偺偱拲堄偑昁梫偱偁傞丅

丂懳嶔偲偟偰傾僋僙僗惂尷傪帋偟偰傒偨丅埲壓偺愝掕偱堦墳僾儘僉僔乕偺摜傒戜巊梡偼杊巭偱偒偰偄傞丅

acl target dst 杮僒乕僶乕偺僌儘乕僶儖傾僪儗僗/255.255.255.255

acl target_in dst 撪晹偺倂倕倐僒乕僶乕偺俬俹傾僪儗僗/255.255.255.255

http_access allow localsubnet

http_access allow all target

http_access allow target_in

http_access deny all

慜儁乕僕

丂丂

丂丂

丂丂

丂丂